Para conocerlos más, quizás habría que comenzar por definirlos.

Identidad digital

Es el rastro que dejamos cuando navegamos y llevamos a cabo cualquier tipo de actividad en Internet, como individuos o como organizaciones. Con esa exposición en la Red revelamos información de forma voluntaria o involuntaria sobre nosotros: datos, imágenes, comentarios, noticias, etc.

Y precisamente por el lugar donde se va almacenado inexorablemente esa información, Internet, la identidad se magnifica... para bien y para mal. Para bien, porque permite que las personas puedan expresarse, colaborar y establecer más y mejores relaciones, tanto profesionales como personales. Para mal, porque es más fácil que vean comprometida su privacidad, con todo lo que ello conlleva.

Reputación on-line

Esa exposición, con sus pros y sus contras, acaban construyendo la reputación on-line, que no es ni más ni menos la percepción que los demás tienen de nosotros, a partir de esos rastros que vamos dejando en la Red. Para resumirlo en pocas palabras, la identidad digital es lo que somos (o lo que pensamos que somos) y la reputación on-line es lo que los demás creen que somos.

De todo esto se deduce que ambos conceptos son importantes, tanto si somos profesionales como particulares. Lo ideal sería transmitir una identidad digital que se corresponda lo más fielmente posible con la identidad real, de tal modo que seamos nosotros los que controlemos la cantidad y calidad de esa información. Y utilizar esa identidad digital de tal modo que vaya construyendo poco a poco una buena reputación on-line. Ya sabes: "la mujer del César no sólo tiene que ser honrada, también debe parecerlo".

Para conseguirlo, aquí tienes algunos consejos:

En general

Define tus objetivos, tu mensaje y tu estrategia, a partir de los cuales crearás esa identidad digital y esa reputación on-line. Si no cuentas con ellos, darás vueltas sin sentido, como un pollo sin cabeza. Enfócate y utiliza toda tu energía para conseguir esos objetivos.

Es un trabajo de fondo, por lo que no debes buscar resultados rápidos. Los atajos no suelen ser buenos, y en este caso más aún. Se trata construir (con esfuerzo y tiempo), no de conseguir un producto barato y prefabricado.

Es un trabajo de fondo, por lo que no debes buscar resultados rápidos. Los atajos no suelen ser buenos, y en este caso más aún. Se trata construir (con esfuerzo y tiempo), no de conseguir un producto barato y prefabricado. Se constante en tu proyección en Internet. Alimenta tu identidad y reputación de forma periódica, manteniendo tu presencia viva en el mundo on-line; no la descuides. Las lagunas de actividad crean desconfianza y merman el interés por ti y por lo que haces.

Y tú, ¿quién eres?

Si tienes o quieres tener algún tipo de actividad profesional, ten en cuenta que es difícil separar esa faceta de la personal. Es decir, cada comentario, foto o noticia que compartas, aunque sea como particular, formará parte indivisible de tu perfil laboral. Piensa que los que buscamos información profesional de alguien en Internet, nos acabamos topando también con esa información personal. Incluso si utilizas la opción de privacidad en algunas redes o grupos, esos datos pueden acabar siendo públicos en algún momento (brechas de seguridad, ataques, etc.)

Procura que tu identidad digital sea lo más parecida posible a tu identidad real. La mayor parte de las relaciones que iniciarás en la Red, sobre todo si lo haces como organización o como profesional, tienen como finalidad tener una continuación en la vida real (visitar a clientes, solicitar un puesto de trabajo, etc.), por lo que es necesario que exista coherencia entre ambas. Puedes engañarte a ti mismo en Internet, pero no engañarás a los demás en la vida real, no al menos durante mucho tiempo.

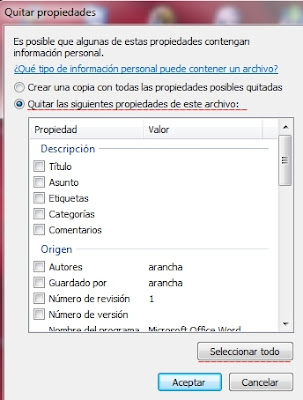

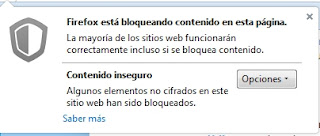

Controla tú la información que emites, no al contrario. No facilites todo tipo de datos, sin ton ni son, en Internet. Antes de regalarlos, valora el coste en privacidad y en seguridad que puede suponerte a corto y largo plazo. Y esto es importante, tanto a nivel profesional como personal. Ahora todos acabamos googleando a clientes, proveedores o candidatos a un puesto de trabajo; por no hablar de amigos, vecinos y conocidos. Antes de facilitar un dato sensible, piensa si querrías que lo supiese tu proveedor... o tu suegra.

Los contactos

Contacta con personas que realmente te interesen. Internet puede ser un cruel ladrón de tiempo, así que utiliza tus preciosos minutos sólo en personas y compañías que te aporten algo y a las que puedas aportar tú.

Si te dedicas a una actividad profesional, procura establecer contacto con personas relevantes en tu sector y con influencers. No sólo te podrán dar aportar conocimientos y experiencias valiosas, además te pueden servir como plataforma.

Si te dedicas a una actividad profesional, procura establecer contacto con personas relevantes en tu sector y con influencers. No sólo te podrán dar aportar conocimientos y experiencias valiosas, además te pueden servir como plataforma. Elige cuidadosamente a tus contactos. Si quieres una reputación on-line de calidad, ten en cuenta que ésta también se construye a través de los contactos. Es lo de siempre: calidad en lugar de cantidad.

Y hablando de contactar, facilita que las personas que te busquen puedan localizarte: e-mail, formulario de contacto, teléfono, etc. Valora en cada caso cuál de estas vías te interesa, para que estés localizable sin comprometer demasiado tu privacidad. Cuando no hay forma de localizar a alguien (hablando del terreno profesional), se crea desconcierto y desconfianza.

Cómo venderte

Cuida tus perfiles en redes sociales y procura que tengan coherencia entre sí, enviando el mismo tipo de mensaje (aunque adaptado a cada red) y manteniendo una misma imagen de marca (personal o empresarial). Y mantenlos actualizados.

Busca las RR.SS. y plataformas idóneas para ti y para tu actividad. No todas te ayudarán a conseguir tus objetivos, ni tienes porqué estar en todas ellas.

Recuerda que los responsables de RR.HH. ya usan las redes sociales y el rastro en Internet para

investigar a los candidatos o para monitorizar a los empleados. Así que no publiques nada, público o privado, que no puedan ver tu madre o tu jefe.

Recuerda que los responsables de RR.HH. ya usan las redes sociales y el rastro en Internet para

investigar a los candidatos o para monitorizar a los empleados. Así que no publiques nada, público o privado, que no puedan ver tu madre o tu jefe. Comparte tus conocimientos, ideas y experiencias y valores. Y que te conozcan por ello. Utiliza el gran escaparate que es la Red para venderte lo mejor posible, ya seas empresa, profesional o particular.

Sé sincero, pero sin pasarte. Esto quiere decir que debes ir con la verdad por delante, pero sin utilizarla como arma arrojadiza contra los demás.

Sé honesto y transmite con cada palabra, cada comentario y cada aportación tu honradez y tu rectitud. Y, ojo, eso no significa ser rancio o aburrido, sino de fiar.

No hables sólo de ti, comparte información también de los demás. Tu reputación on-line no se basa en el monólogo, sino en el diálogo.

No critiques de forma destructiva a nadie. Ya sabes que hablar mal de alguien dice más del que critica, que del criticado.

Demuestra humildad, sin necesidad de quitarte méritos. Y no estoy hablando de falsa modestia, sino de transmitir que valoras y respetas a los demás, sus conocimientos y opiniones, tanto como lo haces contigo mismo.

Escucha, escucha y escucha; como en el mundo off-line. Empápate de los mensajes de los demás, antes de expresar los tuyos. Aprenderás más, conocerás a tus contactos (o a tu competencia) y te permitirá hablar con más autoridad y acierto de cada tema.

Y como este tema da para mucho, lo siento, he vuelto a caer en mi tendencia a los post dobles (hacía mucho que no tenía una recaída), así que lo dejo aquí. Pero no te pierdas el siguiente post en el que te hablaré de los contenidos, los modales y el manejo de las crisis y de la competencia.

Nos vemos, no faltes...

Post relacionados:

Cómo Cuidar Tu Reputación Online (II)

Sólo Tú Eres Responsable de Tu Comunicación

Linkedin vs Spam

Los DM en Twitter para Vender: Campo Minado

Marca Personal vs Marca Blanca (I)

Marca Personal vs Marca Blanca (II)

Hay que Saber Venderse...